亲爱的读者们,你是否曾在深夜里思考过,那些看似神秘的智能合约背后,隐藏着怎样的风险与挑战?今天,就让我带你一起揭开以太坊合约重入攻击的神秘面纱,让你对这一区块链领域的“定时炸弹”有更深入的了解。

重入攻击:一场合约内的“猫鼠游戏”

想象你正在玩一个游戏,游戏中有一个神秘的宝箱,你费尽心思打开了它,却发现里面还有另一个宝箱。当你再次打开这个宝箱时,却发现它已经空空如也。这就是重入攻击的原理。

在以太坊智能合约中,当合约A调用合约B的函数时,合约A的状态更新可能会滞后于合约B的执行。这时,如果合约B是一个恶意合约,它会在执行完自己的逻辑后,再次调用合约A的函数。由于合约A的状态尚未更新,攻击者就可以反复调用合约B,从而非法获取资金或操纵合约状态。

历史案例:TheDAO攻击,重入攻击的“成名作”

2016年,TheDAO(去中心化自治组织)遭遇了历史上最著名的重入攻击。攻击者通过一个恶意合约反复调用TheDAO的提款函数,成功从TheDAO中提取了价值约5000万美元的以太币。这次攻击导致了以太坊区块链的硬分叉,创建了以太坊经典(ETC)。

这个案例让我们看到了重入攻击的严重后果,也让我们意识到,在智能合约的世界里,每一个细节都至关重要。

防范措施:如何让合约不再“重入”

为了避免重入攻击,我们可以采取以下措施:

1. 检查-生效-交互模式:在合约设计中,首先检查条件,然后更新状态,最后才与外部合约交互,确保状态更新在外部调用之前完成。

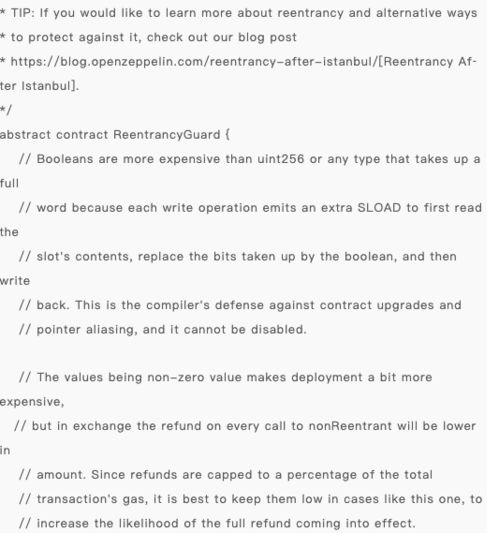

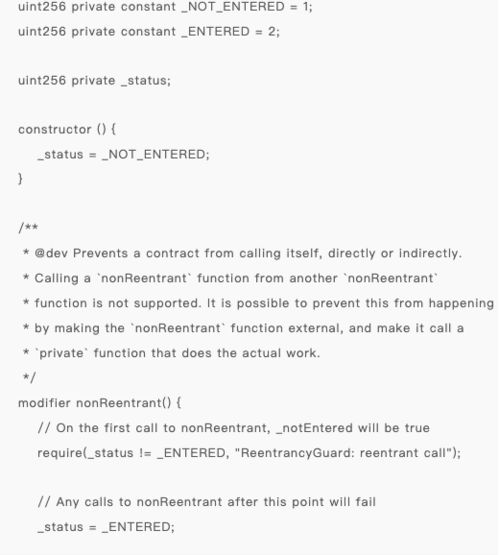

2. 使用函数修饰符:如`nonReentrant`修饰符,确保函数在执行过程中不会被再次调用。

3. 避免使用`call`函数:尽量避免使用`call`函数进行外部调用,因为它允许重入。使用更安全的函数如`transfer`或`send`。

4. 代码审计:通过深度学习模型对智能合约的源代码进行分析,找出潜在的漏洞和不安全的编程习惯。

5. 异常行为检测:利用深度学习的模式识别能力,监控智能合约的执行过程,及时发现异常行为。

6. 记录调用者:创建公有变量,记录每个调用者进出函数的情况,检查是否有完整的执行函数逻辑。

重入攻击在DeFi中的案例

重入攻击在DeFi(去中心化金融)领域尤为常见。例如,2020年,一个名为YAM的DeFi项目就遭遇了重入攻击,导致项目损失了数百万美元。

这个案例再次提醒我们,在DeFi的世界里,安全是第一位的。只有确保智能合约的安全性,才能让DeFi真正造福于人类。

:重入攻击,一个不容忽视的安全隐患

重入攻击是智能合约领域的一个严重安全隐患,它不仅威胁着合约的安全性,还可能对整个区块链生态系统造成破坏。

作为开发者,我们要时刻保持警惕,遵循最佳实践,确保智能合约的安全性。同时,也要关注行业动态,及时了解最新的安全威胁,共同维护区块链生态的安全与稳定。

在这个充满机遇与挑战的区块链时代,让我们携手共进,为构建一个更加安全、可靠的智能合约世界而努力!